Южнокорейская корпорация Samsung вводит беспрецедентные меры безопасности для предотвращения утечек информации о своих будущих продуктах.\n\nРуководство компании обеспокоено регулярными раскрытиями характеристик устройств задолго до их релиза,…

info-cyber-ed.ru Записи

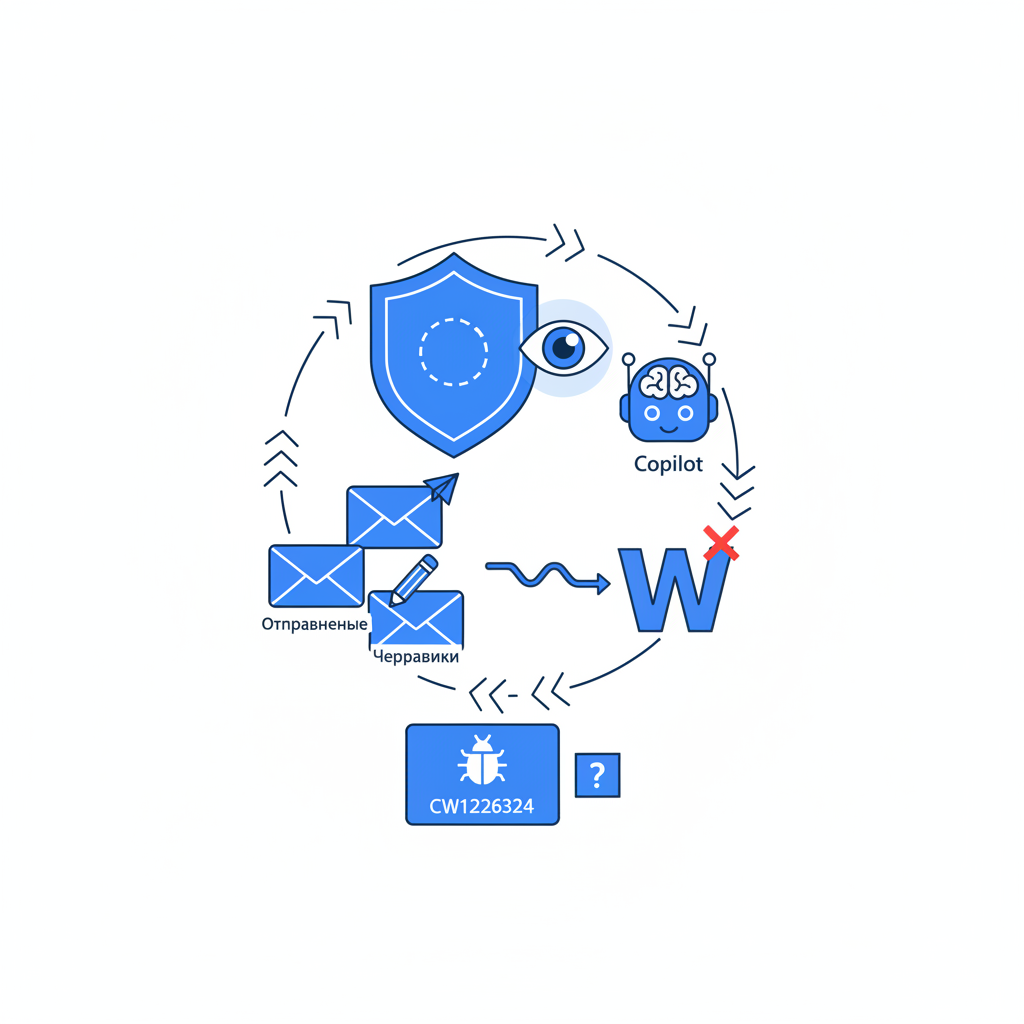

Сервис искусственного интеллекта Copilot от Microsoft в операционной системе Windows 11 был замечен в сканировании конфиденциальных электронных писем пользователей. Компания Microsoft подтвердила, что такое поведение…

Операционная система Windows 11 получила скрытую функцию для проверки скорости интернет-соединения. Этот новый сервис интегрирован непосредственно в систему, как сообщает компания Microsoft.\n\nФункция была обнаружена в…

Издание Macworld опубликовало рекомендации для пользователей iPhone, которые помогут значительно сократить количество нежелательных уведомлений и спама. Советы направлены на разгрузку устройства от информационного мусора и…

Корпорация Google официально объявила о проведении ежегодной конференции I/O с 19 по 20 мая в Маунтин-Вью, Калифорния. Ожидается, что именно на этом мероприятии компания представит…

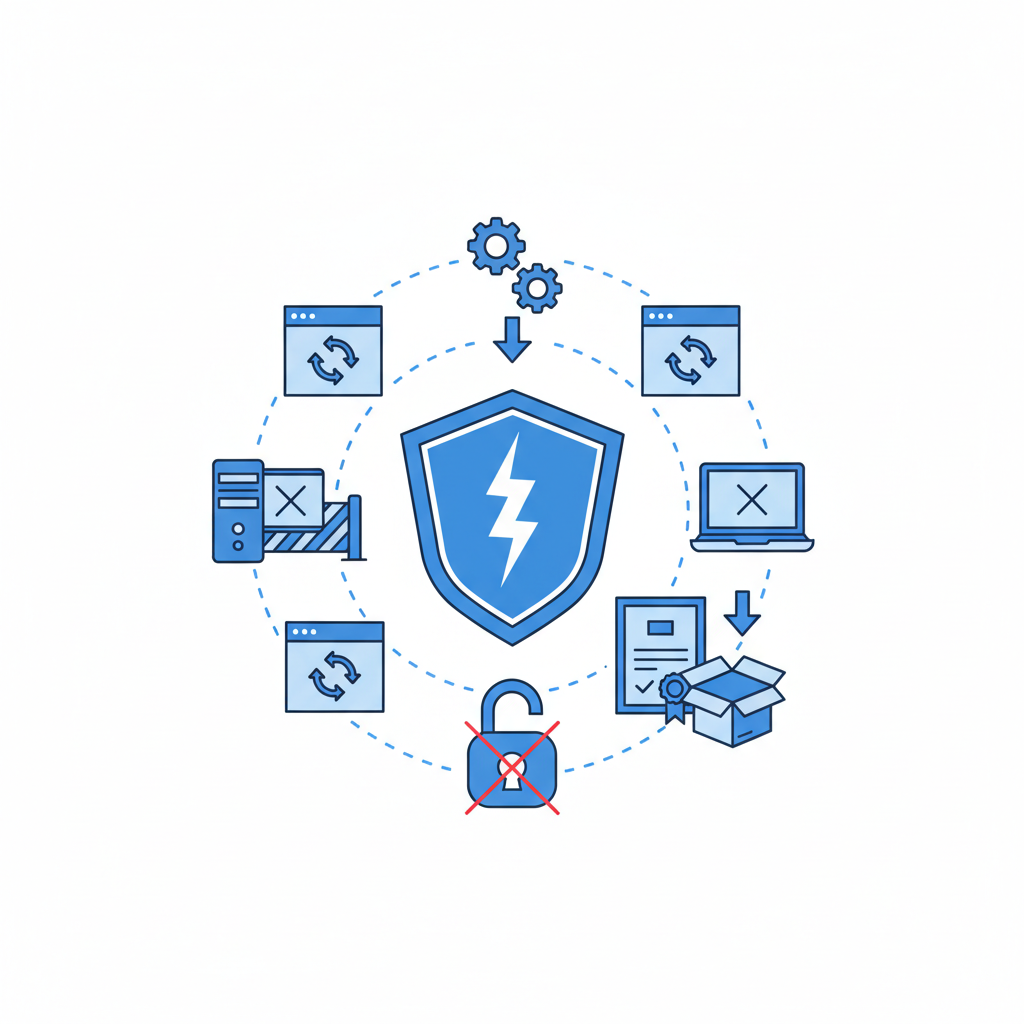

Пользователи операционной системы Windows 10, не оформившие дополнительные обновления, столкнутся с угрозой безопасности. С первой половины 2026 года Microsoft начнет выпуск обновленных сертификатов Secure Boot,…

Современные приложения развиваются быстро: частые релизы, микросервисы, облака, CI/CD. В таких условиях безопасность не может оставаться отдельным этапом “в конце”. Именно поэтому появился подход DevSecOps…

Сертификации по кибербезопасности помогают структурировать знания, подтвердить уровень компетенций и пройти HR-фильтры. Но без правильной стратегии подготовка превращается в заучивание вопросов без реального понимания. В…

Информационная безопасность — это не одна профессия, а целая экосистема ролей. Новички часто путаются в названиях вакансий и не понимают, чем отличается SOC-аналитик от инженера…

Большинство кибератак не являются случайными. Злоумышленники используют конкретные пути проникновения — так называемые векторы атак. Понимание этих векторов позволяет не только находить уязвимости, но и…